Dans cet article Dans cet article

- Phishing et arnaques par SMS en 2026 : un paysage de menaces en mutation

- Comprendre les principaux types d’arnaques par SMS et messagerie en 2026

- Smishing : le phishing par SMS au quotidien

- Arnaque au faux numéro : du SMS banal à l’investissement frauduleux

- Fraudes aux péages routiers et amendes : une explosion des SMS piégés

- Deepfakes vocaux et voix IA : quand l’appel complète le SMS

- Arnaques émotionnelles et IA comportementale

- Chatbots IA dans les arnaques sentimentales et sur les réseaux sociaux

- Usurpation administrative : fausses communications Impôts, Ameli et services publics

- Spoofing et ingénierie sociale avancée : l’illusion de la légitimité

- Signes concrets pour repérer un SMS frauduleux en 2026

- Bonnes pratiques quotidiennes pour se protéger du smishing

- Stratégies avancées : vérifier, signaler, se faire accompagner

- Technologies de protection et limites à connaître

- Mettre en place une stratégie globale de protection, à la maison et en entreprise

Les arnaques par SMS et le phishing en 2026 ne se limitent plus à de simples liens douteux. Les escrocs exploitent désormais l’intelligence artificielle, les deepfakes vocaux et des techniques d’ingénierie sociale très abouties pour contourner la vigilance, imiter vos proches ou vos services en ligne et pousser à la faute en quelques secondes.

Face à cette pression numérique permanente, chaque notification reçue sur le téléphone devient un point d’entrée potentiel. Pourtant, des méthodes concrètes existent pour réduire considérablement les risques, repérer les signaux faibles et structurer une vraie stratégie de protection au quotidien, à la maison comme en entreprise.

| Point clé | Essentiel à retenir |

| 🚨 Signaux d’alerte | Messages urgents, liens suspects, fautes ou demande d’infos personnelles doivent immédiatement alerter. |

| 🔍 Vérification rapide | Toujours contrôler l’expéditeur et accéder aux services via les sites officiels plutôt que via un lien reçu. |

| 🛡️ Précautions techniques | Activer la double authentification et garder son smartphone à jour pour bloquer les risques connus. |

| 📱 Réflexes en cas de doute | Ne jamais cliquer, signaler le message et supprimer immédiatement pour éviter toute manipulation. |

*2026 : estimation basee sur les tendances actuelles

Phishing et arnaques par SMS en 2026 : un paysage de menaces en mutation

En 2026, le phishing reste le vecteur d’attaque dominant, à l’origine d’environ 60 % des cyberattaques. Le canal email demeure utilisé, mais une part croissante des tentatives ne transite plus par la messagerie classique : 1 attaque de phishing sur 3 ne passe plus par l’email, au profit des SMS, applications de messagerie et réseaux sociaux.

Ce déplacement vers le mobile s’accompagne d’une hausse marquée des SMS frauduleux (smishing). Les escrocs ciblent la fragilité du contexte : consultations rapides, multitâche, notifications constantes. L’utilisateur lit, répond, clique… souvent sans prendre le temps de l’analyse critique.

Le volume des incidents rend la menace concrète. En France, plus de 4 100 violations de données ont déjà été divulguées pour l’année 2026, dans la continuité des 5 629 notifications relevées en 2024. Les services d’assistance en ligne ont enregistré près de 420 000 demandes (+49,9 %) et les cyberattaques représentent un coût estimé à 118 milliards d’euros. Le phishing en est l’un des principaux moteurs.

Cette intensification s’inscrit dans un contexte où chaque individu subit en moyenne 9 tentatives d’attaque par jour, tous canaux confondus. Les demandes de « vérification de compte » représentent environ 19 % de ces approches, un angle d’attaque très exploité par les fraudeurs.

« Le smartphone est devenu le point central de nos vies numériques. Pour un attaquant, il concentre identités, finances, conversations et documents sensibles. Le smishing exploite précisément cette concentration. »

Le temps d’exposition augmente encore avec l’usage : aux États‑Unis, le téléphone est consulté en moyenne 144 fois par jour. En Europe, les tendances sont comparables. Plus l’utilisateur regarde son écran, plus la probabilité d’interagir avec un message malveillant progresse.

Comprendre les principaux types d’arnaques par SMS et messagerie en 2026

Pour se protéger efficacement, la première étape consiste à reconnaître les différents scénarios d’arnaques. En 2026, les fraudeurs combinent SMS, applications de messagerie, appels vocaux et réseaux sociaux. Chaque scénario exploite un levier psychologique différent : urgence, peur, gain financier, affection, autorité administrative.

Smishing : le phishing par SMS au quotidien

Le smishing désigne l’arnaque par SMS qui vise à soutirer des données personnelles, des mots de passe ou un paiement. Le message contient généralement un lien et joue sur un contexte crédible : colis, banque, impôts, compte bloqué, plateforme en ligne.

Les exemples les plus fréquents en 2026 :

- Faux colis : message informant de frais de port à régler ou d’un colis bloqué, avec un lien à cliquer.

- Usurpation de transporteurs : imitation de marques comme Mondial Relay, La Poste, Colis Privé, FedEx, avec logos et mise en forme crédible.

- Institutions financières imitées : SMS se présentant comme Mastercard, PayPal ou une banque, évoquant un paiement refusé ou un accès suspect.

- Fausse suspension ou alerte sécurité : prétendu message de Google, Facebook ou d’un service cloud indiquant une connexion inconnue ou la fermeture prochaine du compte.

- Sites bancaires clonés : le lien renvoie vers un site qui reproduit la charte graphique de la vraie banque, mais dont l’adresse web n’est pas officielle.

Des affaires médiatisées illustrent l’ampleur de ces attaques. En 2022, la banque OCBC à Singapour a subi une campagne massive de smishing : 10 millions de dollars détournés et 790 victimes. Ce type de scénario se généralise et s’adapte aux particularités locales de chaque pays.

Arnaque au faux numéro : du SMS banal à l’investissement frauduleux

En 2026, une progression nette des arnaques au faux numéro est observée. Le principe est simple : un SMS anodin arrive sur le téléphone, souvent avec un texte du type « Bonjour, tu as toujours ce numéro ? » ou « Je crois qu’on s’est croisés hier, tu peux me rappeler ? ».

ConseilsCamping-car d’occasion : les conseils essentiels avant d’acheter en 2026Si la victime répond, l’escroc engage une conversation informelle, gagne en crédibilité, puis oriente progressivement vers :

- une opportunité d’investissement (crypto, trading, projet immobilier),

- une demande d’aide financière,

- ou l’installation d’une application de « conseil financier » ou d’« assistance ».

L’objectif final consiste à faire transférer des fonds, parfois sur plusieurs semaines, en exploitant la relation de confiance installée. Ce type de fraude s’appuie sur des scripts de conversation optimisés, parfois assistés par IA pour rendre le dialogue plus naturel.

Fraudes aux péages routiers et amendes : une explosion des SMS piégés

Les fraudes aux péages routiers ont connu une hausse marquée, avec une augmentation de plus de 900 % en 2025. Les cybercriminels envoient des SMS indiquant une amende non payée, un péage en retard ou un « dossier en recouvrement ».

Certains messages bloquent temporairement le téléphone, via une page web intrusive ou un pop‑up. Sous la pression, l’utilisateur cherche à « débloquer » la situation et paie des frais inexistants. Dans d’autres cas, le lien renvoie vers un faux portail de paiement routier.

Le même schéma se retrouve pour des fausses amendes de stationnement ou des contraventions automatisées. L’attaquant joue sur la peur de majorations, de poursuites ou de retrait de points.

Deepfakes vocaux et voix IA : quand l’appel complète le SMS

Les deepfakes vocaux emploient l’IA pour générer une voix synthétique imitant celle d’un proche, d’un collègue ou d’un conseiller bancaire. L’escroc envoie parfois un SMS en amont (« Je ne peux pas parler longtemps, je t’appelle dans une minute »), puis déclenche un appel avec cette voix artificielle.

La combinaison SMS + appel vocal renforce la crédibilité et instaure un climat d’urgence maîtrisé. L’interlocuteur demande une validation de virement, un transfert ponctuel ou la communication d’un code reçu par SMS.

« Les attaques à la voix IA reposent moins sur la perfection technique que sur le contexte. Une voix à peu près ressemblante, associée à une situation stressante, suffit souvent à convaincre. »

Le réflexe le plus fiable reste la vérification via un second canal : rappeler le proche sur son numéro habituel, lancer un appel vidéo, ou envoyer un message sur un canal déjà utilisé auparavant pour confirmer la demande.

Arnaques émotionnelles et IA comportementale

Les escroqueries émotionnelles se renforcent avec l’analyse en temps réel des émotions. Certains systèmes frauduleux détectent des signaux comme l’hésitation, le doute, la curiosité à partir des réponses, de la vitesse de frappe ou de la durée entre deux messages.

L’IA ajuste alors les réponses :

- ton plus rassurant en cas de peur,

- insistance accrue en cas d’hésitation,

- promesses de gain ou de récompense en cas de curiosité ou de convoitise.

Cette approche permet de simuler une interaction humaine dynamique. Elle est utilisée autant dans les arnaques financières que dans les arnaques sentimentales, où les fraudeurs imitent le comportement d’un partenaire potentiel ou d’un ami bienveillant.

Chatbots IA dans les arnaques sentimentales et sur les réseaux sociaux

Les chatbots IA se font passer pour de vraies personnes sur les applications de rencontres et les réseaux sociaux. En 2026, environ 26 % des Français auraient été approchés ou connaissent une victime de ce type de manipulation.

Les escrocs utilisent texto, messageries instantanées et parfois SMS pour :

- entretenir une relation affective sur la durée,

- demander une aide financière progressive,

- orienter vers des plateformes d’investissement frauduleuses,

- ou pousser à partager des contenus intimes réutilisés pour du chantage.

Le chatbot IA gère plusieurs dizaines de conversations en parallèle, adapter son style d’écriture, son humour, ses références culturelles, et exploite toutes les informations disponibles sur le profil de la cible.

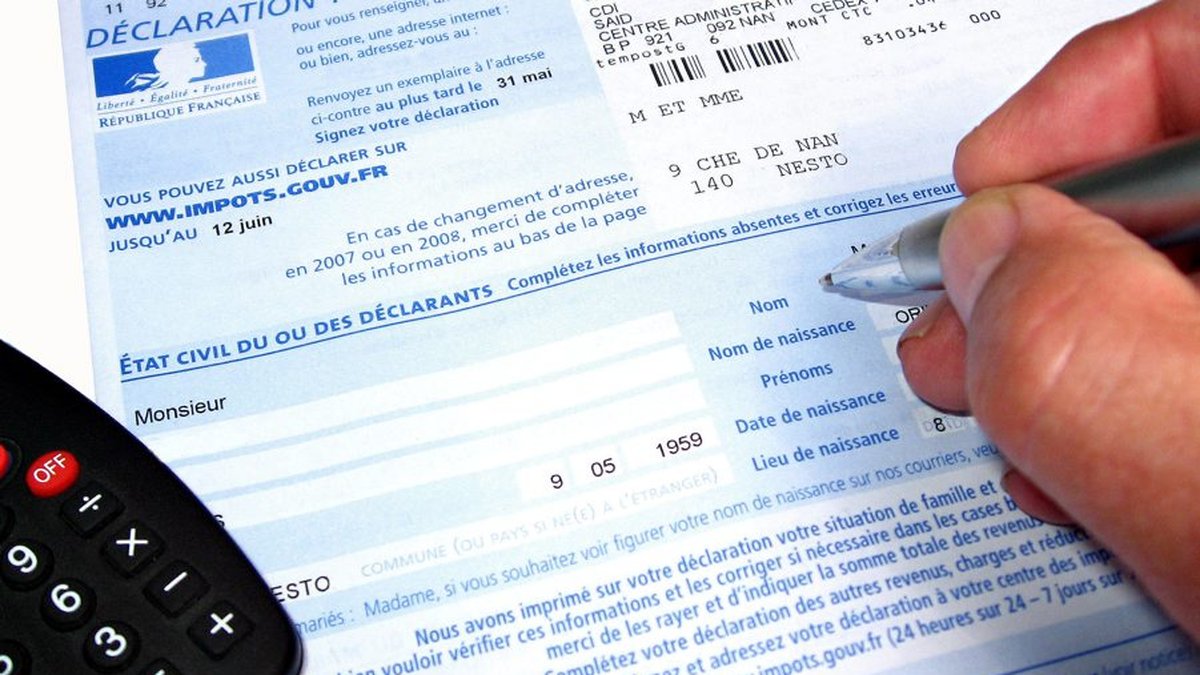

Usurpation administrative : fausses communications Impôts, Ameli et services publics

Les usurpations administratives utilisent l’autorité d’organismes officiels pour forcer la décision. Les SMS mentionnent souvent :

- les impôts (remboursement exceptionnel, trop-perçu, régularisation urgente),

- Ameli ou un service de santé (carte Vitale suspendue, mise à jour obligatoire, nouveau remboursement),

- des prestations sociales (CAF, retraite, allocations) avec promesse de versement ou menace de suspension.

Le message renvoie vers une page qui imite le portail officiel. Le but est de récupérer des identifiants de compte, un RIB, parfois des documents d’identité scannés. Ces données alimentent ensuite des fraudes plus sophistiquées : ouverture de compte, crédit, récupération de comptes en ligne.

Spoofing et ingénierie sociale avancée : l’illusion de la légitimité

Le spoofing consiste à usurper un numéro de téléphone ou un nom d’expéditeur pour faire croire que le SMS provient d’un organisme connu. Sur certains téléphones, le message frauduleux s’affiche même dans le fil de discussion existant de la banque ou du service public, ce qui renforce fortement la crédibilité.

Les escrocs soignent désormais :

- la charte graphique : couleurs, logos, signatures proches de l’original,

- le vocabulaire : ton administratif, syntaxe professionnelle, références réglementaires,

- le multicanal : envoi de SMS, puis message vocal, parfois email de « confirmation ».

Les faux profils WhatsApp, Telegram ou autres messageries reproduisent la photo et la description d’un conseiller, d’un service client officiel ou d’un interlocuteur déjà connu en entreprise.

Signes concrets pour repérer un SMS frauduleux en 2026

Certaines techniques de phishing deviennent difficiles à détecter à l’œil nu, mais plusieurs indicateurs conservent une forte valeur de signal. L’idée consiste à adopter un réflexe de vérification systématique pour chaque message inattendu, surtout lorsqu’il touche à l’argent ou à l’identité.

Indices techniques visibles dans le SMS

Certains détails dans le SMS renseignent immédiatement sur sa fiabilité :

- Numéros trop courts ou étranges : par exemple « 0420 », « +00123 », ou numéros qui ne correspondent à aucun format géographique ou court code habituel.

- Fautes d’orthographe répétées : erreurs dans le nom de la marque, accords approximatifs, tournures maladroites.

- Langage trop informel pour un organisme officiel : tutoiement, abréviations, smileys, formulation familière.

- Liens raccourcis ou suspects : utilisation de services de raccourcissement d’URL ou d’adresses peu lisibles.

Ces signaux ne suffisent pas toujours (certaines campagnes sont rédigées avec soin), mais leur présence répétée augmente fortement la probabilité d’arnaque.

Pression psychologique et scénarios typiques

Les cybercriminels exploitent des mécanismes psychologiques récurrents :

- urgence artificielle : « Dernier avis avant suspension », « Répondez dans les 10 minutes », « Votre compte sera fermé ce soir ».

- menace financière : frais de dossier, majoration, pénalités, saisie annoncée.

- promesse de gain : remboursement inattendu, loterie, prime exceptionnelle, cashback exagéré.

- culpabilisation : « Vous n’avez pas répondu à nos précédents messages », « Nous vous avons relancé plusieurs fois ».

Chaque fois qu’un message combine urgence et demande d’action immédiate (cliquer, payer, appeler, installer), la prudence doit passer au premier plan.

Incohérences dans les liens et les adresses

Le lien fournit souvent des indices déterminants :

- adresse qui ne correspond pas au nom officiel de la marque ou de l’administration,

- nom de domaine avec une orthographe légèrement modifiée (typosquatting),

- extension inconnue ou exotique pour une structure française (par exemple « .ru », « .cn » pour un service public français).

Une règle simple : vérifier le site officiel en tapant soi‑même l’adresse dans le navigateur ou via un moteur de recherche, plutôt que de se fier à un lien reçu.

Bonnes pratiques quotidiennes pour se protéger du smishing

La sécurité face aux arnaques SMS repose moins sur un outil miracle que sur une combinaison de réflexes, de paramétrages et de décisions conscientes. L’objectif consiste à réduire au minimum les occasions de tomber dans le piège.

Réflexes immédiats face à un SMS suspect

En cas de doute, quelques gestes simples réduisent déjà beaucoup le risque :

- Ignorer les messages venant de numéros inconnus lorsqu’ils demandent une action financière ou de connexion.

- Ne pas cliquer sur les liens inclus dans les SMS non sollicités.

- Ne jamais répondre pour « se désabonner » d’un SMS suspect : la réponse confirme que le numéro est actif.

- Supprimer le message après capture d’écran ou signalement, pour éviter d’y revenir par réflexe.

Cette approche préventive prend quelques secondes et évite de nombreuses situations à risque.

Gestion des applications et des installations

Les escrocs incitent souvent à installer une application via un lien envoyé par SMS. Cette pratique ouvre la porte aux malwares, aux espionnages d’écran ou aux outils de prise de contrôle à distance.

Des règles strictes limitent ces risques :

- installer des applications uniquement depuis les stores officiels (Google Play, App Store, boutiques vérifiées),

- refuser toute installation en provenance de sources inconnues, même pour un prétendu support technique,

- désactiver le plus possible le sideloading (installation d’apk externes) sur les smartphones Android destinés à un usage professionnel ou familial.

Hygiène des données personnelles et des identifiants

Les fraudeurs exploitent les fuites de données pour personnaliser les SMS : nom, adresse, numéro de colis, références client. L’affaire de la fuite Colis Privé, avec plus de 3 millions de personnes concernées, illustre ce phénomène.

Quelques principes réduisent la surface d’attaque :

- limiter la diffusion de son numéro de téléphone sur les formulaires publics et réseaux sociaux,

- utiliser des adresses email différentes pour les usages sensibles (banque, impôts) et les inscriptions marketing,

- choisir des mots de passe distincts pour la messagerie principale et les autres services, afin d’éviter un effet domino en cas de fuite,

- refuser l’envoi de documents d’identité ou de RIB par simple SMS.

Stratégies avancées : vérifier, signaler, se faire accompagner

Au‑delà des réflexes individuels, une stratégie de protection efficace inclut la vérification croisée, le signalement des incidents et, lorsque nécessaire, l’accompagnement par des services spécialisés.

Vérification systématique via un second canal

La méthode la plus fiable pour déjouer une arnaque repose sur la confirmation par un autre canal :

- appeler sa banque avec le numéro inscrit au dos de la carte ou sur le site officiel,

- contacter un proche via un appel vidéo ou un message vocal distinct,

- se connecter à son espace client en tapant l’URL soi‑même plutôt que via le lien du SMS.

Ce principe de « double canal » neutralise la plupart des scénarios, même en présence de deepfakes vocaux ou de numéros usurpés.

Interrompre immédiatement en cas de suspicion

Lorsque le doute s’installe en cours de discussion (SMS, appel, messagerie), mieux vaut couper immédiatement la communication :

- raccrocher sans se justifier,

- ne plus répondre aux messages,

- bloquer le numéro,

- prendre quelques minutes de recul avant toute nouvelle action.

Cette rupture volontaire brise l’emprise psychologique recherchée par le fraudeur. Une fois la pression retombée, la situation s’analyse plus sereinement.

Signaler les arnaques et préserver les preuves

Le signalement joue un double rôle : il protège les autres usagers et fournit des éléments utiles aux enquêtes. Conserver certaines preuves reste utile :

- captures d’écran des SMS reçus,

- copies des numéros appelants,

- historique des échanges sur les messageries.

Ces éléments peuvent être transmis aux plateformes spécialisées de lutte contre la cybermalveillance ou aux services compétents. Les chiffres de 2024 (5,4 millions de visiteurs sur Cybermalveillance.gouv.fr) montrent que de nombreuses victimes recherchent déjà ce type d’accompagnement.

Technologies de protection et limites à connaître

Les outils de sécurité complètent les bonnes pratiques, sans les remplacer. En 2026, plusieurs technologies contribuent à sécuriser les communications et les données, mais leur bon usage demeure déterminant.

Chiffrement, signatures numériques et authentification

Le chiffrement de bout en bout protège le contenu des messages sur certaines messageries (WhatsApp, Signal, etc.). Il empêche un tiers d’intercepter le contenu, mais n’empêche pas un escroc d’envoyer lui‑même un message frauduleux.

ConseilsMonnaie de Paris : achats en ligne et arnaques à éviterLe chiffrement symétrique et les signatures numériques sont employés dans les systèmes bancaires et administratifs. Ils sécurisent les échanges entre serveurs et applications officielles. Lorsqu’un lien sort de ces canaux (SMS, email non vérifié), le niveau de confiance diminue immédiatement.

Les méthodes d’authentification multi‑facteurs (MFA) renforcent la sécurité des comptes, mais elles sont parfois détournées : les attaquants incitent l’utilisateur à communiquer les codes de validation reçus par SMS. D’où l’intérêt d’une règle stricte : ne jamais transmettre un code de sécurité, même à une personne qui prétend travailler pour sa banque ou un service public.

Filtres anti‑spam, antivirus mobile et paramétrages

La plupart des smartphones proposent des filtres anti‑spam SMS et des options de blocage des numéros inconnus. Activés et bien configurés, ces filtres réduisent le volume de messages frauduleux visibles. Certains antivirus mobiles complètent cette protection par l’analyse des liens.

Des limites persistent néanmoins :

- les campagnes très ciblées passent parfois sous les radars,

- l’attaque repose souvent sur la décision de l’utilisateur, non sur un malware,

- un SMS unique très bien rédigé n’est pas toujours détecté comme indésirable.

Mettre en place une stratégie globale de protection, à la maison et en entreprise

Les arnaques par SMS et le phishing ne concernent plus uniquement l’individu isolé. Les escrocs ciblent aussi les entreprises, les indépendants, les associations. Une attaque réussie sur un téléphone personnel peut avoir un impact direct sur l’organisation professionnelle.

Sensibiliser et former les proches

Une stratégie efficace commence souvent par le cercle proche :

- organiser des sessions d’explication courtes avec la famille ou les collègues,

- montrer des exemples réels de SMS frauduleux (captures anonymisées),

- mettre en place quelques règles communes : ne jamais cliquer sur les liens d’une banque, toujours vérifier un virement important par appel vocal, etc.

Ce type de sensibilisation renforce la vigilance des profils plus vulnérables : adolescents, personnes âgées, professionnels très sollicités.

Politiques internes et sécurité numérique en entreprise

En milieu professionnel, la lutte contre le phishing et le smishing se connecte naturellement aux démarches d’optimisation technique et de sécurisation des systèmes d’information. Une politique claire peut inclure :

- des procédures de vérification pour tout changement de RIB ou de coordonnées de paiement,

- un canal interne dédié au signalement des messages suspects,

- des formations régulières sur les scénarios d’ingénierie sociale ciblant les collaborateurs.

Les cybercriminels exploitent souvent des données publiques (site web, réseaux sociaux d’entreprise) pour personnaliser les SMS envoyés aux salariés. Travailler sur la présentation en ligne de l’organisation tout en maîtrisant les informations sensibles publiées constitue un équilibre à rechercher.

Relier cybersécurité et stratégie numérique globale

La protection contre le phishing s’intègre à une vision plus large de la présence numérique : qualité des sites officiels, clarté des canaux de communication, information du public sur les pratiques légitimes de l’entreprise ou de l’administration.

Par exemple, un organisme financier peut préciser sur son site qu’il ne demande jamais d’installation d’application via SMS, ni de transmission de codes de sécurité. Ce type de message, bien mis en avant et relayé via des contenus pédagogiques, renforce la confiance utilisateur et facilite l’identification des arnaques. Une approche de contenu structuré améliore la visibilité de ces informations dans les résultats de recherche.