Dans cet article Dans cet article

- Comprendre les menaces 2026 sur un compte PayPal

- Mesurer l’ampleur réelle du risque en 2026

- Les failles les plus exploitées sur un compte PayPal

- Bonnes pratiques de base pour sécuriser son compte PayPal

- Réglages avancés pour blinder son compte PayPal

- Protéger son compte PayPal contre le phishing, emails et SMS frauduleux

- Sécuriser ses appareils : la base souvent négligée

- Navigation sécurisée : reconnaître un vrai site PayPal

- Signes d’un compte PayPal piraté ou détourné

- Comparatif des niveaux de protection : utilisateur moyen vs utilisateur « sécurisé »

- Contexte réglementaire 2026-2027 : un environnement en mutation

- Anticiper l’avenir : IA, automatisation de la fraude et nouvelles bonnes pratiques

- Structurer sa stratégie personnelle de sécurité PayPal en 2026

En 2026, un compte PayPal concentre bien plus qu’un simple moyen de paiement. Il expose votre identité, votre historique d’achats, vos coordonnées bancaires et, dans certains cas, des données administratives sensibles. Les attaques ne se limitent plus aux mails grossiers truffés de fautes, elles reposent sur des outils d’IA, des fuites massives d’identifiants et des failles logicielles sophistiquées.

Entre bug interne touchant des données confidentielles, credential stuffing à grande échelle et phishing industriel, les scénarios de piratage progressent vite. En comprenant comment les fraudeurs procèdent et en durcissant chaque maillon de votre sécurité PayPal, vous réduisez fortement les risques… tout en continuant à payer en ligne sans stress.

| Action clé | Impact sécurité |

|---|---|

| Activer la double authentification | Renforce l’accès au compte et bloque la majorité des tentatives de piratage 🔐 |

| Utiliser un mot de passe complexe et unique | Réduit les risques liés au piratage par force brute ou fuite de données |

| Vérifier régulièrement l’activité du compte | Permet de repérer rapidement toute opération suspecte 👀 |

| Éviter de cliquer sur des liens douteux | Protège contre les tentatives de phishing très répandues en 2026 |

Comprendre les menaces 2026 sur un compte PayPal

Protéger un compte PayPal commence par une vision claire des risques réels. Les attaques ne se ressemblent pas toutes. Certaines exploitent des bugs internes, d’autres misent sur des mots de passe réutilisés, ou sur des manipulations psychologiques via email, SMS et réseaux sociaux.

En 2025-2026, l’écosystème PayPal a été marqué par plusieurs incidents significatifs. Ces événements illustrent la diversité des vecteurs d’attaque et la nécessité d’une hygiène numérique rigoureuse, même lorsque l’origine du problème n’est pas un piratage externe.

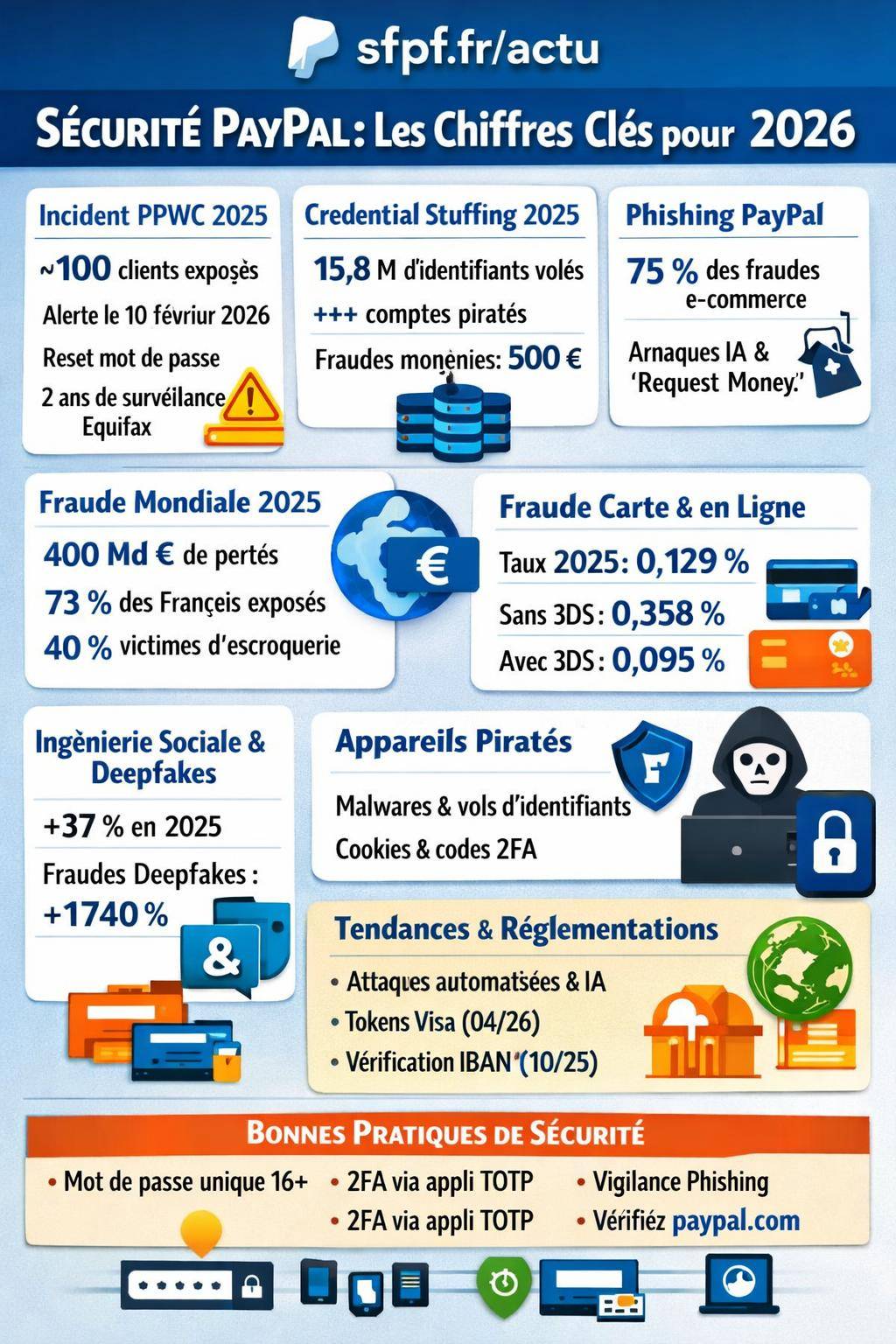

Bug PPWC : un incident interne révélateur

Entre le 1er juillet et la mi-décembre 2025, un incident technique lié à un bug logiciel sur un service PayPal (PPWC) a exposé les données d’environ 100 clients. Il ne s’agissait pas d’un piratage externe mais d’un dysfonctionnement interne ayant permis à des utilisateurs légitimes de voir des informations qui ne les concernaient pas.

Les données potentiellement exposées allaient bien au-delà d’un simple email :

- nom et prénom ;

- date de naissance ;

- numéro de sécurité sociale (SSN) dans le contexte concerné ;

- adresse email ;

- numéro de téléphone ;

- adresse professionnelle.

La notification officielle aux clients date du 10 février 2026. PayPal a alors imposé une réinitialisation obligatoire des mots de passe, remboursé les rares transactions non autorisées et proposé 2 ans de surveillance de crédit Equifax pour les personnes concernées (inscription avant le 30 juin 2026).

« Même sans attaque extérieure, une erreur de programmation suffit à exposer des données d’identité critique. La sécurité d’un compte PayPal repose donc à la fois sur la robustesse interne du service et sur la vigilance de l’utilisateur. »

Ce type d’incident montre que la protection de l’identité (numéro de sécu, date de naissance, coordonnées) reste un enjeu clé, même quand votre mot de passe n’a jamais fuité.

Credential stuffing et fuites massives d’identifiants

En août 2025, un dump de 15,8 millions d’identifiants liés à des comptes PayPal et autres services a circulé sur le dark web. Ces identifiants provenaient en grande partie du piratage d’appareils des victimes (malwares, keyloggers, infostealers) et de récupération de données sur d’anciens incidents.

ConseilsCamping-car d’occasion : les conseils essentiels avant d’acheter en 2026Parallèlement, des campagnes de credential stuffing ont visé PayPal : les fraudeurs testent automatiquement des couples email/mot de passe déjà volés sur une multitude de sites. Lorsque l’utilisateur réutilise le même mot de passe sur PayPal, la prise de contrôle devient triviale.

Les informations disponibles indiquent :

- un impact sur des milliers de comptes ;

- un transfert moyen d’environ 500 euros par compte compromis ;

- une réinitialisation forcée des mots de passe par PayPal pour enrayer la vague.

Dans ce contexte, un mot de passe unique et une authentification forte ne représentent pas un confort, mais une nécessité stratégique.

Phishing industriel et fausses demandes de paiement

Le phishing ciblant PayPal atteint un niveau d’industrialisation avancé. Des outils automatisés, souvent dopés par l’IA, génèrent des variations infinies de mails, SMS ou pages frauduleuses, avec logos, chartes graphiques et messages de sécurité plausibles.

En janvier 2026, une vulnérabilité liée aux fausses demandes de paiement a été mise en avant : certains escrocs envoient des request money accompagnées d’un message rassurant, d’une coche bleue ou d’une apparence de légitimité. L’utilisateur, pressé, valide le paiement en pensant régulariser une facture ou une commande en attente.

« 75 % des fraudes bancaires et e-commerce en ligne observées dans une étude de janvier 2026 impliquaient PayPal d’une manière ou d’une autre, directement ou via la marque comme appât dans les campagnes de phishing. »

Pour approfondir les arnaques liées à l’interface PayPal (faux mails, fausses notifications, demandes de remboursement frauduleuses), un guide détaillé est disponible ici : guide des arnaques PayPal.

Mesurer l’ampleur réelle du risque en 2026

La sécurité d’un compte PayPal ne se résume pas à un cas isolé. Elle s’inscrit dans un contexte de cyberfraude mondiale en forte remontée, où les services de paiement en ligne constituent une cible privilégiée, en particulier pour les attaques d’ingénierie sociale et de détournement de comptes.

Les chiffres clés de la fraude financière

Les données récentes montrent une dynamique préoccupante :

- 400 milliards d’euros de pertes liées à la cyberfraude dans le monde en 2025, en hausse de près de 50 % en quelques années ;

- en France, 73 % des internautes se déclarent exposés en 2025, et 40 % affirment avoir déjà subi au moins une escroquerie numérique ;

- 79 % des organisations ont été confrontées à de la fraude sur les moyens de paiement en 2024, dont 63 % via des attaques de type BEC (Business Email Compromise) impliquant des virements ;

- les fraudes spécifiques aux virements affichent +170 %, les faux conseillers bancaires +159 % et les faux placements +277 % sur la période récente observée.

Ces chiffres ne concernent pas uniquement PayPal, mais ils signalent la pression globale sur tous les canaux de paiement, y compris les portefeuilles électroniques.

Fraude par carte vs transactions en ligne

Les statistiques cartes bancaires illustrent la tension entre sécurité et fluidité :

- 1,2 milliard d’euros de pertes carte en 2022 ;

- 211 millions d’euros de pertes sur le S1 2025, avec une légère baisse du taux global ;

- taux de fraude sur Internet en 2024 : 0,155 %, ramené à 0,129 % au S1 2025 ;

- taux de fraude global toutes opérations : 0,048 %.

Surtout, la fraude sur les paiements sans 3D Secure atteint 0,358 %, contre 0,095 % avec 3D Secure, soit un niveau presque quadruplé. Les mécanismes d’authentification forte proposés par PayPal suivent cette même logique : plus le contrôle est renforcé, plus l’espace de manœuvre des fraudeurs se réduit.

Pression croissante de l’ingénierie sociale et des deepfakes

L’ingénierie sociale progresse nettement, avec une hausse de 37 % et un montant de pertes de 245 millions d’euros pour le premier semestre 2025. Emails, SMS, appels, réseaux sociaux servent de leviers pour pousser la victime à valider elle-même une opération PayPal ou à divulguer un code de sécurité.

Les deepfakes alimentés par l’IA accentuent ce phénomène :

- hausse de 1 740 % des fraudes utilisant des deepfakes en 2024 ;

- 92 % des entreprises déclarent avoir été exposées à des contenus falsifiés ;

- perte moyenne supérieure à 500 000 dollars pour les organisations touchées ;

- plus de 40 % des emails frauduleux seraient générés par l’IA ;

- certains outils malveillants s’achètent entre 60 et 5 000 euros sur des places de marché clandestines.

« D’ici 2026, Gartner estime qu’environ 30 % des entreprises considèreront l’authentification traditionnelle comme insuffisante face aux menaces alimentées par l’IA. »

Ce glissement touche aussi les particuliers. Un pseudo conseiller PayPal qui vous appelle avec une voix synthétique, un écran partagé frauduleux ou un faux support client peuvent conduire à une compromission de compte en quelques minutes.

Les failles les plus exploitées sur un compte PayPal

Pour sécuriser son compte PayPal, il faut identifier les points d’entrée privilégiés par les escrocs. Certains reposent sur la technique pure, d’autres sur la psychologie ou la méconnaissance des procédures officielles de PayPal.

Mots de passe faibles, réutilisés et credential stuffing

Le scénario le plus fréquent reste la réutilisation systématique du même mot de passe sur plusieurs sites. Une fois un service compromis, l’attaquant teste automatiquement ces identifiants sur PayPal et sur d’autres plateformes de paiement.

Le credential stuffing s’appuie sur de gros volumes de données issues de :

- fuites de bases de données (anciens sites, forums, boutiques en ligne) ;

- malwares installés sur les appareils des victimes ;

- phishing récoltant directement email et mot de passe.

Sans mot de passe unique et sans authentification à deux facteurs (2FA), la barrière de sécurité se réduit à un simple identifiant connu de tous : votre adresse email.

Phishing multi-marques et faux emails PayPal

Les campagnes de phishing modernes ne ciblent pas une seule marque. Elles mélangent banques, services de paiement, opérateurs télécom, boutiques en ligne. Dans une étude de janvier 2026 basée sur 8 600 échanges analysés, les escroqueries PayPal représentaient une part significative du volume, PayPal étant souvent utilisé comme marque de confiance pour rassurer la victime.

Les méthodes les plus courantes :

- faux emails de « suspension de compte PayPal » exigeant une connexion rapide ;

- SMS avec lien vers une pseudo page PayPal, prétextant un litige ou un remboursement ;

- email annonçant une demande de paiement urgente, renvoyant vers un faux site.

Pour une vue globale de ces techniques, un guide plus large sur la fraude bancaire en ligne est disponible ici : guide complet de la fraude bancaire.

Piratage d’appareils et malware voleurs d’identifiants

Les pirates privilégient de plus en plus les attaques sur les appareils eux-mêmes. Une fois un ordinateur ou un smartphone infecté, le malware intercepte :

- identifiants stockés dans le navigateur ;

- cookies de session PayPal ;

- codes 2FA affichés à l’écran ou dans les notifications ;

- données de remplissage automatique.

Un compte PayPal protégé par un mot de passe robuste devient vulnérable si le terminal qui y accède est compromis. L’antivirus, les mises à jour système et la vigilance sur les fichiers téléchargés constituent donc des couches de défense indispensables.

Exploitation des fonctionnalités PayPal : litiges, remboursements, demandes de paiement

Certains fraudeurs ne cherchent pas à deviner votre mot de passe. Ils vous amènent à valider vous-même une opération en jouant sur les fonctionnalités légitimes de PayPal :

- fausses requêtes de paiement déguisées en facture d’un service connu ;

- escroqueries au remboursement : l’escroc prétend avoir payé deux fois et exige un retour de fonds en dehors du flux normal ;

- abus de la protection des litiges pour récupérer un produit tout en annulant le paiement.

Ces tactiques reposent sur une bonne connaissance de l’interface PayPal et de votre manque de recul en situation de stress. Une vérification systématique de chaque demande de paiement dans l’application officielle limite fortement ce type de risque.

Bonnes pratiques de base pour sécuriser son compte PayPal

Avant d’aborder les réglages avancés, certaines mesures de base renforcent immédiatement la sécurité. Ces actions ne demandent pas de compétences techniques et améliorent la résistance de votre compte face aux attaques les plus courantes.

Créer un mot de passe PayPal robuste et unique

Un mot de passe PayPal doit respecter plusieurs critères concrets :

- longueur minimale de 14 à 16 caractères ;

- mélange de lettres majuscules, minuscules, chiffres et caractères spéciaux ;

- absence d’éléments personnels évidents (nom, date de naissance, ville) ;

- aucune réutilisation sur un autre service (email, réseaux sociaux, boutiques).

L’usage d’un gestionnaire de mots de passe simplifie cette exigence. L’outil génère et stocke des mots de passe distincts pour chaque service, dont PayPal. En cas de fuite sur un site tiers, votre compte PayPal reste isolé.

Activer systématiquement la double authentification (2FA)

La double authentification ajoute un second facteur à la connexion :

- application d’authentification (TOTP) ;

- SMS (à privilégier uniquement si aucune autre solution n’est possible) ;

- notification sur appareil de confiance.

En 2026, l’usage d’une application d’authentification (Google Authenticator, Authy, Microsoft Authenticator, ou équivalent) offre un niveau de sécurité plus élevé que le SMS, plus exposé aux attaques de type SIM swap ou interception.

Vérifier régulièrement les appareils et sessions connectées

Dans votre compte PayPal, la section « sécurité » ou « activités de connexion » permet de repérer :

- les appareils récemment utilisés (smartphone, tablette, PC) ;

- les dernières connexions, parfois avec localisation approximative ;

- les sessions encore actives.

Une revue régulière vous aide à repérer tôt une activité suspecte. Au moindre doute, déconnectez tous les appareils, modifiez votre mot de passe, puis forcez la reconnexion uniquement depuis vos terminaux de confiance.

Réglages avancés pour blinder son compte PayPal

Au-delà des bases, certains réglages plus fins renforcent la résilience de votre compte face aux attaques ciblées. Ces mesures visent à limiter les dégâts même si un attaquant obtient une partie de vos informations.

Limiter les moyens de paiement associés et les plafonds

Relier plusieurs cartes et comptes bancaires à PayPal augmente la surface d’attaque financière. Une approche prudente consiste à :

- réduire le nombre de cartes enregistrées au strict nécessaire ;

- privilégier une carte dédiée aux paiements en ligne, avec des plafonds adaptés ;

- désactiver les options de paiement récurrent si elles ne sont pas utilisées.

En cas de compromis, le montant maximal exploitable par l’attaquant reste encadré. Votre banque, elle, pourra plus facilement repérer une anomalie sur une carte clairement identifiée comme dédiée au commerce en ligne.

Gérer finement les notifications de sécurité PayPal

Les notifications jouent un rôle double : elles alertent en cas d’activité suspecte, mais servent aussi de canal de manipulation pour le phishing. Il convient de :

- conserver les notifications par email et dans l’application pour les connexions et paiements importants ;

- vérifier que l’adresse email de contact est bien à jour et sécurisée ;

- configurer éventuellement des alertes supplémentaires du côté de votre banque en cas de débit PayPal.

En parallèle, habituez-vous à vérifier systématiquement l’adresse de l’expéditeur et les liens contenus dans les messages. Un mail PayPal authentique ne vous demandera jamais votre mot de passe complet par retour de message.

paypal.com ou utilisez l’application officielle, puis vérifiez les notifications depuis votre espace client.

Contrôler les autorisations de paiement et applications connectées

Au fil du temps, de nombreux services tiers (abonnements, outils SaaS, boutiques, plateformes de streaming) se lient à votre compte PayPal. Chacun de ces liens représente un point d’entrée potentiel en cas de faille chez le prestataire.

ConseilsMonnaie de Paris : achats en ligne et arnaques à éviterIl convient de :

- réviser régulièrement la liste des applications connectées ;

- révoquer les autorisations inutilisées ou dont l’origine n’est plus claire ;

- suivre les paiements récurrents et les abonnements, notamment ceux actifs depuis longtemps.

En réduisant cette « surface d’exposition », vous limitez les scénarios où un attaquant exploite une brèche chez un partenaire pour tenter de débiter votre compte PayPal.

Protéger son compte PayPal contre le phishing, emails et SMS frauduleux

La majorité des tentatives visant PayPal ne ciblent pas directement la plateforme, mais votre jugement. Les escrocs multiplient les canaux : email, SMS, messagerie instantanée, réseaux sociaux, appels téléphoniques.

Reconnaître un faux email PayPal en 2026

Certaines caractéristiques reviennent souvent dans les faux emails :

- adresse d’expéditeur proche de PayPal mais pas exacte (ex :

support-paypa1.com) ; - ton alarmiste : blocage immédiat, menace de clôture, litige important ;

- liens masqués (ancre « Se connecter » renvoyant vers un domaine inconnu) ;

- pièces jointes suspectes (PDF douteux, fichiers compressés).

Un réflexe simple : survolez le lien sans cliquer pour vérifier le domaine. Un site légitime doit afficher un domaine du type paypal.com. Toute variation étrange (typosquatting, autres TLD, sous-domaines obscurs) mérite une grande méfiance.

SMS, WhatsApp et faux numéros d’opposition

Les fraudes par SMS et messagerie instantanée se multiplient :

- SMS « Votre compte PayPal est restreint, cliquez ici » ;

- messages WhatsApp prétendant provenir du support ;

- faux numéros d’opposition affichés sur des sites frauduleux.

Dans ces scénarios, l’escroc peut demander :

- vos identifiants PayPal ;

- un code 2FA reçu par SMS ;

- un virement immédiat pour « sécuriser » une opération.

« Un vrai support PayPal ne vous demandera jamais votre mot de passe complet, ni un code de sécurité 2FA par téléphone, SMS ou messagerie. Toute demande en ce sens signale une tentative d’escroquerie. »

Pour comprendre comment réagir en cas de doute sur un accès non autorisé, vous pouvez consulter : que faire si votre compte PayPal est piraté.

Industrialisation du phishing par l’IA

Les outils d’IA rendent les messages frauduleux plus crédibles :

- traductions propres, style cohérent avec celui des vraies communications PayPal ;

- images et logos générés ou retouchés ;

- adaptation du ton au profil ciblé (particulier, professionnel, vendeur).

Face à ces messages, l’absence de faute d’orthographe ou de maladresse stylistique ne suffit plus à repérer une arnaque. Le critère clé devient la cohérence avec vos actions récentes : PayPal ne vous contactera pas pour une opération que vous n’avez jamais initiée.

Sécuriser ses appareils : la base souvent négligée

Un compte PayPal est aussi solide que l’appareil qui y accède. Un smartphone rooté, un ordinateur sans mise à jour, une extension de navigateur suspecte suffisent à contourner des mesures de sécurité pourtant bien configurées.

Hygiène numérique minimale sur ordinateur et mobile

Quelques règles améliorent significativement la sécurité :

- maintenir le système d’exploitation et les navigateurs à jour ;

- installer un antivirus réputé et le laisser actif en temps réel ;

- éviter les logiciels piratés, les cracks et les sites de téléchargement douteux ;

- limiter les extensions de navigateur aux outils indispensables et connus.

Sur mobile, privilégiez :

- l’installation d’applications uniquement depuis les stores officiels ;

- la désactivation du root ou jailbreak ;

- un code de verrouillage solide, la biométrie et le chiffrement de l’appareil.

Wi-Fi publics, VPN et réseaux non sécurisés

Les connexions Wi-Fi ouvertes (cafés, gares, hôtels) exposent vos échanges réseau à des risques supplémentaires. Même si PayPal utilise le chiffrement HTTPS, certaines attaques avancées cherchent à intercepter ou manipuler les sessions.

Quelques précautions :

- éviter autant que possible l’accès à PayPal depuis un Wi-Fi public ;

- utiliser un VPN de confiance lorsque vous ne disposez pas de réseau privé ;

- désactiver la connexion automatique aux réseaux Wi-Fi inconnus.

Navigation sécurisée : reconnaître un vrai site PayPal

Les faux sites PayPal (pages de phishing) imitent fidèlement l’interface officielle. La vérification de quelques éléments techniques limite fortement le risque de saisie de vos identifiants sur un site frauduleux.

Vérifier le certificat et le domaine

Avant de saisir votre mot de passe :

- contrôlez la présence du cadenas dans la barre d’adresse (HTTPS) ;

- vérifiez que le domaine se termine bien par paypal.com ;

- méfiez-vous des variantes subtiles :

paypa1.com,pay-pal-secure.com, etc.

En cas de doute, tapez paypal.com vous-même dans le navigateur plutôt que de suivre un lien. Puis connectez-vous depuis la page d’accueil officielle.

Faux formulaires 3D Secure et pages de confirmation

Certains escrocs reproduisent les pages de validation 3D Secure ou les écrans de confirmation pour :

- intercepter des codes reçus par SMS ;

- vous faire saisir des données de carte bancaire supplémentaires ;

- simuler un litige en cours pour collecter des justificatifs.

Les pages de 3D Secure liées à PayPal doivent en principe :

- s’afficher dans un environnement sécurisé (banque ou émetteur) ;

- porter clairement le nom de votre banque ;

- ne pas demander le code complet de la carte ou le CVV plusieurs fois.

Signes d’un compte PayPal piraté ou détourné

Repérer tôt une compromission permet de limiter les pertes. Certains signaux doivent immédiatement déclencher une réaction.

Indices d’activité suspecte

Surveillez notamment :

- des connexions depuis un pays où vous n’êtes jamais allé ;

- des paiements ou virements que vous n’avez pas initiés ;

- des emails de confirmation de changement de mot de passe non demandés ;

- des messages de confirmation d’ajout de carte ou de compte bancaire inattendus.

Le moindre signe anormal doit vous inciter à consulter rapidement votre historique dans l’application ou sur le site officiel, puis à enclencher les mesures de réaction.

Réagir immédiatement en cas de suspicion

En cas de doute sérieux :

- modifiez votre mot de passe PayPal depuis un appareil de confiance ;

- activez ou renforcez la double authentification ;

- déconnectez tous les appareils et sessions actives ;

- signalez rapidement les opérations non reconnues via le centre de résolution PayPal ;

- prévenez votre banque en cas de débit frauduleux lié à PayPal.

En complément, mettez à jour vos mots de passe sur les services où vous auriez éventuellement réutilisé les mêmes identifiants.

Comparatif des niveaux de protection : utilisateur moyen vs utilisateur « sécurisé »

Les mesures décrites ne ont pas toutes adoptées par les internautes. Le tableau ci-dessous compare un usage PayPal courant et un usage renforcé, pour aider à mesurer l’écart réel de protection.

| Aspect | Utilisateur moyen | Utilisateur sécurisé |

|---|---|---|

| Mot de passe | 8 caractères, réutilisé sur plusieurs sites | 16+ caractères, unique, stocké dans un gestionnaire |

| Double authentification | Non activée ou SMS uniquement | Application d’authentification dédiée |

| Appareils | PC partagé, mises à jour irrégulières | Appareils personnels à jour, antivirus actif |

| Wi-Fi | Utilisation fréquente de Wi-Fi publics | Connexion 4G/5G ou Wi-Fi privé pour les opérations sensibles |

| Applications connectées | Nombreuses autorisations jamais révisées | Nettoyage régulier des services liés à PayPal |

| Réaction au phishing | Clic occasionnel sur des liens d’emails « urgents » | Connexion systématique via l’URL saisie manuellement |

| Surveillance du compte | Consultation sporadique des mouvements | Vérification régulière de l’historique et des notifications |

Contexte réglementaire 2026-2027 : un environnement en mutation

La protection d’un compte PayPal ne dépend pas uniquement des réglages individuels. Le cadre réglementaire et les initiatives des réseaux de paiement influencent aussi la sécurité des transactions.

Évolutions Visa, 3D Secure et tokens de paiement

Plusieurs programmes impactent indirectement la manière dont PayPal et les banques gèrent la sécurité :

- Visa VDCAP (avril 2026, USA/Canada) : utilisation de Network Tokens réduisant les frais de 0,05 à 0,10 % et améliorant la sécurité des numéros de carte ;

- Visa VAMP : optimisation supplémentaire de l’authentification et de la gestion des risques ;

- renforcement de la 3D Secure et des paiements MIT (Merchant Initiated Transactions) avec obligation de références de chaînage valides.

Ces dispositifs incitent les acteurs comme PayPal à affiner leurs modèles de scoring de fraude, à mieux tracer les transactions et à renforcer les contrôles sans dégrader l’expérience utilisateur.

Vérification du bénéficiaire et fichiers IBAN frauduleux

En Europe, plusieurs mesures complètent cette tendance :

- vérification du bénéficiaire pour les virements bancaires à partir d’octobre 2025 ;

- mise en place d’un fichier des IBAN frauduleux en mai 2026 ;

- règlement PSR visant une harmonisation de la sécurité des paiements d’ici 2027.

Même si PayPal ne se confond pas avec un compte bancaire classique, ces évolutions poussent tout l’écosystème de paiement à davantage de transparence sur les destinataires, les comptes récurrents et les anomalies de transfert.

Anticiper l’avenir : IA, automatisation de la fraude et nouvelles bonnes pratiques

Les prévisions pour 2026 annoncent une montée rapide des attaques automatiques et assistées par l’IA. Les comptes PayPal resteront ciblés en raison de leur rôle central dans le commerce en ligne et les paiements entre particuliers.

Automatisation de la fraude et BEC grand public

Dans le monde professionnel, les attaques BEC (Business Email Compromise) touchent déjà 63 % des organisations, avec un ciblage privilégié des virements bancaires (63 %) et une fréquence estimée à 1 attaque toutes les 25 minutes aux États-Unis en 2024. Les mêmes techniques glissent progressivement vers les particuliers :

- usurpation d’adresses email proches de contacts connus ;

- faux messages d’amis ou de proches réclamant un virement PayPal urgent ;

- scripts préparés pour manipuler les victimes par téléphone.

Une automatisation toujours plus fine augmente le volume d’attaques, tout en adaptant les scénarios à chaque profil.

Qualité des données et surveillance continue de la fraude

Les prédictions 2026 mettent en avant plusieurs tendances :

- un rôle central de la surveillance de la fraude en temps réel ;

- une montée en puissance de l’authentification forte sur tous les services de paiement ;

- une exigence accrue sur la qualité des données pour améliorer les modèles d’acceptation et de détection des anomalies.

Pour l’utilisateur PayPal, cela se traduit par :

- des contrôles renforcés lors de certaines connexions jugées risquées ;

- des demandes de vérification d’identité plus fréquentes ;

- des blocages préventifs sur des transactions atypiques.

Structurer sa stratégie personnelle de sécurité PayPal en 2026

Face à l’augmentation des tentatives de piratage, l’objectif n’est pas de viser une invulnérabilité théorique, mais de rendre votre compte PayPal nettement plus difficile à exploiter que la moyenne. Les fraudeurs se tournent souvent vers la cible la plus simple.

Une approche efficace combine :

- configuration technique solide (mot de passe, 2FA, appareils sécurisés) ;

- vigilance comportementale (phishing, demandes inhabituelles, appels suspects) ;

- réactions rapides en cas d’alerte (modification des accès, signalement, contact banque) ;

- mise à jour régulière des connaissances sur les nouvelles escroqueries.

Chaque brique renforce la précédente. Ensemble, elles transforment votre compte PayPal en un environnement de paiement maîtrisé, capable de résister à la plupart des stratégies de piratage couramment observées en 2026.