Dans cet article Dans cet article

- Comprendre le phishing en 2025‑2026 pour mieux réagir

- Phishing : évaluer la gravité avant de changer vos mots de passe

- Ordre de priorité : quels mots de passe changer après un phishing

- 1. Mot de passe du service imité : neutraliser la porte principale

- 2. Tous les services utilisant le même mot de passe ou une variante

- 3. Compte email principal : la clé de récupération de vos identifiants

- 4. Comptes bancaires et services financiers associés

- 5. Réseaux sociaux et autres emails secondaires

- Délais d’exploitation : pourquoi réagir dans les premières heures

- Cas particuliers : quand limiter le changement de mots de passe

- Optimiser vos nouveaux mots de passe après un phishing

- Double authentification : le complément indispensable au mot de passe

- Phishing après fuite de données : un contexte à intégrer dans votre stratégie

- Vers une hygiène numérique durable après un incident de phishing

Une tentative de phishing vient de vous viser et le doute s’installe : quels comptes les pirates regardent en priorité, dans quel ordre modifier vos mots de passe et comment limiter les dégâts dans les premières heures ?

Les techniques d’hameçonnage ont changé en 2025‑2026, les attaques se sophistiquent avec l’IA et les SMS frauduleux explosent. L’enjeu ne se limite plus à un simple changement de mot de passe isolé, mais à une vraie stratégie de reprise en main de vos comptes numériques.

| Catégorie de comptes | Priorité de changement | Pourquoi 💡 |

| Email principal | Urgente | Cœur de la sécurité, contrôle souvent tous les autres comptes. |

| Banque / paiement | Très haute | Risques financiers immédiats. |

| Réseaux sociaux | Haute | Évite usurpation d’identité et messages frauduleux. |

| Comptes pro | Haute | Protège données sensibles et accès internes. |

| Services secondaires | Après les essentiels | Pour éviter un rebond d’attaque via réutilisation du mot de passe. |

Comprendre le phishing en 2025‑2026 pour mieux réagir

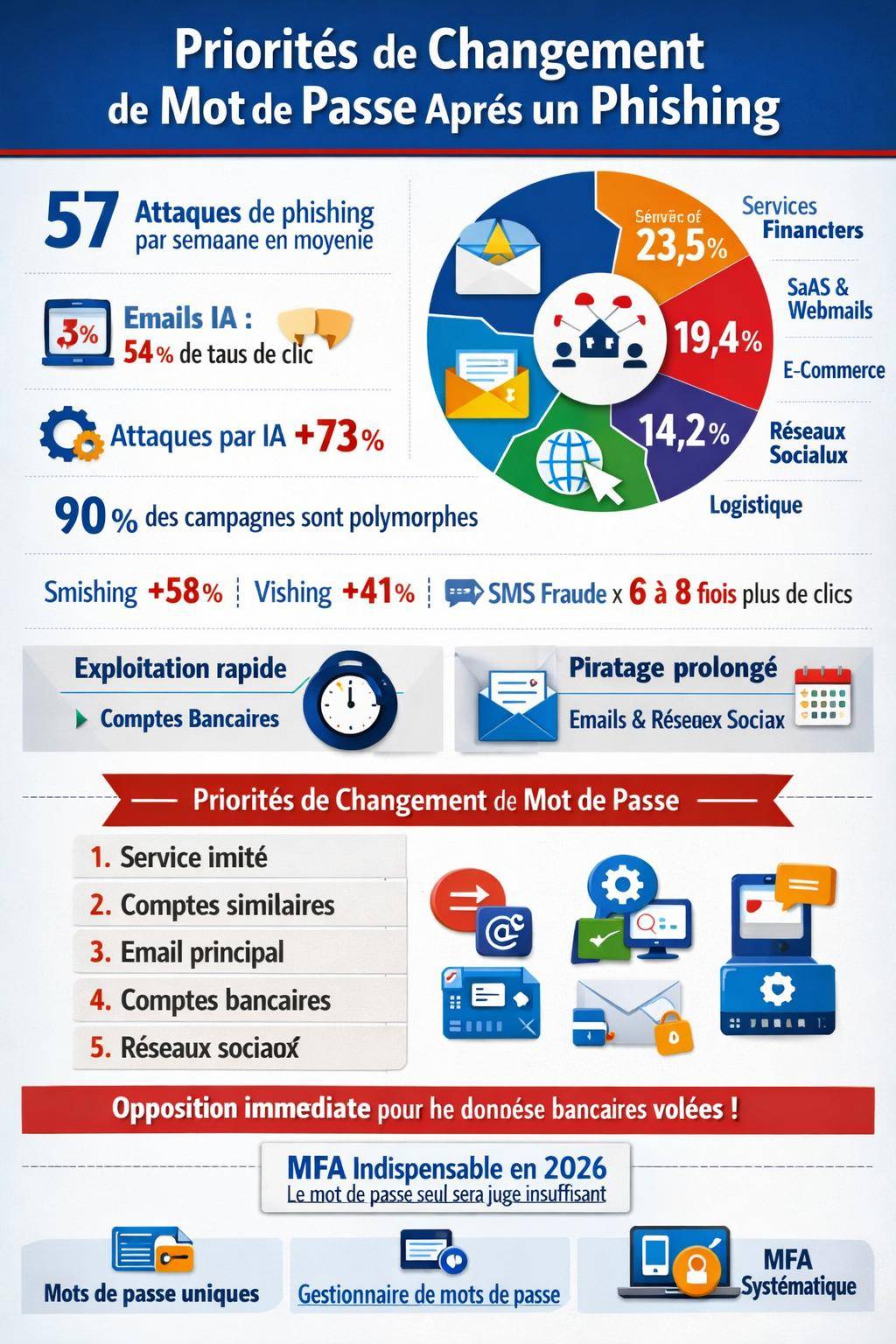

Les campagnes de phishing ont profondément évolué. Les pirates ciblent des secteurs entiers et s’appuient sur l’intelligence artificielle pour produire des messages crédibles, segmentés et personnalisés. En 2025‑2026, les organisations remontent en moyenne 57 signalements d’attaques de phishing par semaine, ce qui montre une pression constante sur les utilisateurs.

Les internautes ne sont plus uniquement attaqués par email. Les SMS (smishing) et les appels téléphoniques frauduleux (vishing) progressent fortement. Les schémas de fraude deviennent hybrides : un SMS renvoie vers un site truqué, un appel de “support” rassure la victime, puis un email final valide la fausse opération. Ce tressage de canaux complique la détection et retarde la réaction.

Les secteurs les plus ciblés : vos comptes prioritaires

Les cybercriminels se concentrent sur quelques secteurs très rentables. Ces priorités guident l’ordre dans lequel vous devez changer vos mots de passe après un phishing réussi ou suspect.

| Secteur ciblé | Part des attaques de phishing | Pourquoi ce secteur intéresse les pirates |

|---|---|---|

| Services financiers | 23,5 % | Accès direct à l’argent, virements, achats, ouverture de crédits |

| SaaS et webmails | 19,4 % | Contrôle des emails, réinitialisation d’autres comptes, espionnage |

| E‑commerce | 14,2 % | Achats frauduleux, exploitation des coordonnées et adresses |

| Réseaux sociaux | 12,8 % | Propager des arnaques, usurper votre identité, rançonner la visibilité |

| Logistique et transport | 8,1 % | Paquets piégés, redirections d’envois, nouvelles attaques ciblées |

Ces chiffres orientent directement vos réflexes : après un phishing, les comptes bancaires, l’email principal, les services SaaS et les réseaux sociaux ne restent jamais en bas de la liste. Ils forment le noyau dur de votre “plan de secours”.

Emails IA et attaques polymorphes : pourquoi la vigilance baisse

Les pirates automatisent désormais la rédaction de leurs messages. Les emails générés par IA atteignent un taux de clic moyen de 54 %, nettement supérieur aux campagnes traditionnelles. Le texte est fluide, sans faute, avec un ton plus humain, ce qui rassure l’utilisateur.

En 2024, l’utilisation de l’IA dans les attaques a augmenté de plus de 73 %, et plus de 90 % des campagnes évoluées utilisent des techniques dites polymorphes : le message, l’adresse d’expéditeur et le site de phishing changent automatiquement pour contourner les filtres. Un même lien frauduleux n’affiche pas forcément la même page à chaque visite.

Les filtres anti‑spam classiques se basent souvent sur des signatures fixes. Avec des attaques polymorphes, chaque victime reçoit une version légèrement différente, ce qui réduit fortement l’efficacité des blocages automatiques.

Dans ce contexte, la question n’est plus “ai‑je été la cible un jour ?”, mais “comment réagir vite le jour où un clic ou une saisie d’identifiant se produit ?”. La suite de l’article structure précisément cet ordre de réaction.

Phishing : évaluer la gravité avant de changer vos mots de passe

Tous les scénarios de phishing n’impliquent pas la même réponse. Avant de réinitialiser tous vos comptes, il faut clarifier ce que vous avez réellement communiqué : simple clic, saisie d’identifiants, informations bancaires, code reçu par SMS, ou combinaison de plusieurs éléments.

Les études actuelles ne donnent aucun taux de compromission de mots de passe par type de compte. Chaque cas reste spécifique. En revanche, on connaît les délais et les priorités d’exploitation des pirates selon la nature des données volées, ce qui permet d’ordonner précisément vos changements de mots de passe.

Scénario 1 : vous avez seulement cliqué sur un lien de phishing

Vous avez cliqué sur un lien douteux dans un email ou un SMS, mais vous vous êtes arrêté avant toute saisie d’identifiant ou de numéro de carte bancaire. Le risque ne disparaît pas, mais il reste limité à quelques vecteurs techniques.

Dans ce cas, les attaquants tentent surtout d’installer un malware, un script de collecte ou un kit de redirection sur votre navigateur. Si aucun fichier ne s’est téléchargé et qu’aucun formulaire n’a été rempli, l’urgence se concentre davantage sur la vérification de votre appareil que sur le changement immédiat de tous vos mots de passe.

- Analysez immédiatement votre poste avec un antivirus ou un EDR à jour.

- Vérifiez la présence d’extensions suspectes dans le navigateur.

- Surveillez vos boîtes emails et comptes en ligne pendant quelques jours pour repérer des connexions étranges.

Sans saisie d’identifiants, le changement de mots de passe reste recommandé pour le service ciblé, mais vous n’êtes pas dans une situation de compromission généralisée.

Scénario 2 : vous avez saisi un mot de passe sur un site frauduleux

Dès qu’un mot de passe a été renseigné sur une page de phishing, les pirates peuvent l’exploiter ou le revendre. Il n’existe pas de “demi‑menace” dans ce cas. Même si l’interface affichait une erreur d’authentification, l’identifiant et le secret sont déjà capturés.

ConseilsFaux démarcheurs à domicile : comment protéger les personnes âgéesLes attaquants testent ensuite ces identifiants sur le service imité, puis sur d’autres plateformes populaires (emails, réseaux sociaux, grandes enseignes d’e‑commerce). Ce mouvement de réutilisation systématique repose sur un constat simple : beaucoup d’internautes emploient encore le même mot de passe sur plusieurs services.

- Considérez le mot de passe totalement compromis.

- Préparez‑vous à changer plusieurs comptes, pas seulement celui qui a été imité.

- Planifiez ces modifications dans un ordre précis, vu dans la section suivante.

Scénario 3 : vos données bancaires ont été communiquées

Les données bancaires (numéro de carte, date d’expiration, CVV) sont monétisées très vite sur les marchés noirs. Dans ce cas, la logique n’est plus de “changer un mot de passe” mais de bloquer les moyens de paiement et de surveiller les mouvements.

Les recherches indiquent une exploitation des comptes bancaires en quelques minutes après la compromission. L’inaction pendant une heure ouvre la voie à des achats, retraits ou tentatives de virements à répétition.

Dès que des données bancaires se retrouvent sur un formulaire de phishing, la priorité absolue consiste à contacter votre banque pour opposition, puis à suivre vos comptes sur au moins 30 jours afin de saisir les contestations dans les délais contractuels.

Ordre de priorité : quels mots de passe changer après un phishing

Le réflexe courant consiste à modifier le mot de passe du service imité et à s’arrêter là. Cette logique laisse pourtant des portes ouvertes, en particulier si vous réutilisiez ce mot de passe ou un dérivé proche sur d’autres plateformes.

Voici un ordre de priorité cohérent, basé sur le comportement réel des attaquants et sur la valeur stratégique de chaque type de compte dans votre “écosystème numérique”.

1. Mot de passe du service imité : neutraliser la porte principale

Dès que vous suspectez une saisie d’identifiants sur un site frauduleux, focalisez‑vous d’abord sur le service imité. Les pirates testent très vite le couple email / mot de passe sur cette cible précise, surtout si elle touche à la banque, à un service SaaS ou à une messagerie.

- Rendez‑vous sur le site officiel en tapant l’adresse manuellement dans le navigateur.

- Connectez‑vous avec vos identifiants actuels, si l’accès reste encore possible.

- Changez le mot de passe vers une valeur totalement inédite.

- Déconnectez toutes les sessions actives lorsque l’option existe.

Dans certains cas, aucun mot de passe n’a été réellement saisi sur le site frauduleux (simple tentative avortée). Dans ce scénario, un changement ciblé du mot de passe du service visé suffit, tout en renforçant la surveillance des autres comptes pendant quelques jours.

2. Tous les services utilisant le même mot de passe ou une variante

Les cybercriminels misent sur la réutilisation des mots de passe. Dès qu’ils capturent une combinaison fonctionnelle, ils l’exploitent sur un ensemble de services communs : grandes plateformes web, réseaux sociaux, services financiers, outils collaboratifs.

Vous devez donc dresser rapidement la liste des comptes qui partageaient le même mot de passe ou une variante proche (mot de passe + chiffre, mot de passe + année, etc.). Ces comptes deviennent automatiquement suspects.

- Notez tous les services où vous utilisez une combinaison identique ou très proche.

- Changez chaque mot de passe individuellement, sans recyclage de motifs.

- Activez dès que possible une double authentification sur ces services.

3. Compte email principal : la clé de récupération de vos identifiants

Votre adresse email principale reste le pivot de votre identité numérique. Elle sert de clé de récupération pour la majorité de vos comptes : réseaux sociaux, boutiques en ligne, plateformes bancaires, services administratifs.

Une fois cette boîte compromise, l’attaquant peut :

- réinitialiser les mots de passe de nombreux services à votre insu ;

- consulter vos échanges privés, factures et confirmations de commande ;

- préparer des attaques ciblées post‑fuite de données, en réutilisant votre nom, vos numéros de client et votre contexte réel.

Après un phishing, le compte email principal doit systématiquement passer par une révision complète : nouveau mot de passe robuste, double authentification, revue des adresses de récupération et des filtres de redirection.

Le changement de ce mot de passe ne se limite pas à une mesure défensive : il bloque potentiellement des réinitialisations en cours lancées par le pirate sur d’autres services.

4. Comptes bancaires et services financiers associés

Les comptes bancaires restent parmi les plus convoités, avec une capacité d’exploitation en quelques minutes. Les pirates combinent souvent :

- vos identifiants bancaires ;

- vos emails de confirmation ;

- vos numéros de téléphone ;

- des informations personnelles issues de fuites de données.

Le traitement de ces comptes suit une double approche :

- Action immédiate : contacter la banque pour vérifier les connexions récentes et rendre les moyens de paiement inopérants en cas de doute.

- Mise à jour des accès : changement des mots de passe des interfaces en ligne, revue des applications autorisées, vérification des coordonnées de contact enregistrées.

En parallèle, une surveillance quotidienne des mouvements pendant au moins 30 jours limite le risque de ne pas repérer une opération tardive ou fractionnée. Pour approfondir la protection de ces comptes, une ressource détaillée est proposée sur la page sécuriser son compte bancaire, qui complète les actions décrites ici.

5. Réseaux sociaux et autres emails secondaires

Les réseaux sociaux représentent une cible intéressante pour les attaquants : ils offrent une visibilité sur vos contacts, vos habitudes et vos conversations. La compromission de ces comptes sert ensuite à diffuser des liens de phishing de manière crédible, puisqu’ils proviennent d’un profil légitime.

Les emails secondaires, souvent utilisés pour des inscriptions anciennes ou pour des comptes de test, ne doivent pas rester hors du radar. Un pirate les exploite volontiers pour :

- réinitialiser discrètement des comptes oubliés ;

- accéder à des services professionnels ou associatifs ;

- reconstruire l’historique de vos activités numériques.

Après un phishing, ces comptes méritent un passage en revue complet : mot de passe inédit, double authentification, vérification des sessions actives et des appareils reconnus.

Délais d’exploitation : pourquoi réagir dans les premières heures

Le temps joue souvent contre la victime. Plus vous tardez, plus les pirates ont de marge pour tester vos mots de passe sur un large éventail de services. Les recherches récentes donnent toutefois des repères utiles sur la chronologie d’exploitation.

Exploitation ultra‑rapide : comptes bancaires et paiement

Les comptes bancaires et les moyens de paiement se retrouvent dans la catégorie des actifs exploitables quasi immédiatement. Dès qu’un identifiant ou un numéro de carte bancaire circule, des scripts automatisés lancent des tentatives de paiement ou de virement.

- Les opérations frauduleuses débutent souvent dans les minutes qui suivent la fuite.

- Les tentatives se concentrent sur les services à validation souple ou sur les plateformes étrangères.

- Un retard de quelques heures complique la récupération intégrale des fonds.

Dans cette fenêtre très courte, l’opposition auprès de la banque et la modification des codes d’accès restent les leviers les plus efficaces.

Exploitation différée : emails et réseaux sociaux

Pour les emails et réseaux sociaux, les délais d’exploitation s’étalent plutôt sur plusieurs jours. Les pirates prennent le temps :

- d’analyser vos contacts, vos habitudes de connexion et vos fils de discussion ;

- de préparer des campagnes ciblées utilisant vos informations réelles ;

- de planifier une revente ou un échange des accès sur des forums spécialisés.

Ce décalage offre un levier : vous disposez d’un peu plus de temps pour reprendre la main. Néanmoins, un changement rapide de mot de passe et une activation renforcée de la double authentification réduisent fortement la fenêtre d’exploitation.

Cas particuliers : quand limiter le changement de mots de passe

Dans certains scénarios, une réaction trop large génère du stress inutile sans réel gain de sécurité. Tout dépend de la nature précise des informations transmises aux attaquants.

Phishing sans saisie de mot de passe : réaction ciblée

Vous avez consulté un email ou un SMS frauduleux, éventuellement cliqué sur un lien, mais vous n’avez rien saisi : ni identifiant, ni mot de passe, ni données bancaires. Dans ce contexte, le risque porte davantage sur :

- la collecte de données techniques (adresse IP, type de navigateur) ;

- l’installation potentielle d’un programme malveillant ;

- le profilage en vue d’attaques futures plus ciblées.

La recommandation s’oriente alors vers :

- un changement de mot de passe ciblé sur le service prétendument visé, par précaution ;

- un audit rapide de votre appareil et de votre navigateur ;

- une surveillance renforcée de vos emails, banques et réseaux sociaux pendant quelques semaines.

Dans ce cas précis, le texte de référence signale un changement uniquement du mot de passe du service ciblé, sans nécessité de revoir tous les comptes, tant qu’aucun autre signe d’intrusion ne se manifeste.

Données bancaires compromises : opposition avant tout

Lorsqu’un formulaire frauduleux a collecté vos données bancaires, le changement de mot de passe n’incarne pas le cœur de la réponse. Le couple carte / code reste exploitable même après une modification de vos identifiants d’accès à la banque en ligne.

Le plan d’action se structure alors autour de deux axes :

- Action immédiate : opposition auprès de votre banque, blocage des cartes et vérification des plafonds.

- Surveillance : suivi minutieux des comptes pendant au moins 30 jours, consignation des opérations suspectes et dépôt de réclamation dès qu’une anomalie apparaît.

Les données bancaires se traitent comme un secret physique : une fois le numéro de carte et le CVV divulgués, le support lui‑même devient inutilisable en toute confiance. Le renouvellement matériel reste alors la solution la plus fiable.

Optimiser vos nouveaux mots de passe après un phishing

Changer un mot de passe ne suffit pas lorsqu’il reprend les mêmes schémas que l’ancien. Les pirates testent systématiquement des variantes simples : ajout d’un chiffre, inversion de deux caractères, mise en majuscule d’une lettre, ou ajout d’un point d’exclamation.

La logique à adopter repose sur trois piliers : unicité, robustesse et gestion outillée. Ce triptyque évite de retomber dans un cycle de réutilisation généralisée qui faciliterait les attaques ultérieures.

Mot de passe unique par service : casser la propagation

Les bonnes pratiques actuelles recommandent un mot de passe unique par service. En cas de fuite sur un site, l’incident reste confiné à ce périmètre et ne se propage pas à vos autres comptes sensibles.

- Évitez tout recyclage, même partiel, de vos anciens mots de passe compromis.

- Adoptez des phrases de passe longues, composées de plusieurs mots sans lien direct avec votre vie quotidienne.

- Ajoutez des variations structurées (caractères spéciaux, chiffres, casse) uniquement connues de vous.

Ce principe demande une certaine discipline. Sans outil dédié, le suivi de dizaines de mots de passe uniques devient vite impraticable.

Gestionnaire de mots de passe : outil central après un incident

Un gestionnaire de mots de passe aide à reprendre le contrôle après un phishing. Il centralise les identifiants, génère des secrets robustes, évite les doublons et alerte parfois en cas de fuite connue sur un service donné.

Les bénéfices concrets après un incident :

- inventaire rapide des comptes à modifier ;

- génération de nouveaux mots de passe aléatoires pour chaque site ;

- réduction du risque de réutilisation involontaire d’un mot de passe compromis.

Double authentification : le complément indispensable au mot de passe

La tendance 2026 est claire : la CNIL considère le mot de passe seul comme insuffisant pour protéger des données sensibles. La double authentification (MFA) progresse doucement, mais elle devient une norme pour les organisations manipulant des informations importantes.

ConseilsDémarches administratives pour seniors : le guide simplifiéAprès un phishing, chaque changement de mot de passe doit s’accompagner d’un examen de la configuration d’authentification à deux facteurs. Un mot de passe renouvelé sans MFA reste vulnérable en cas de nouvelle fuite ou de hameçonnage plus sophistiqué.

Types de double authentification à privilégier

Tous les seconds facteurs ne présentent pas le même niveau de protection. Les codes par SMS restent utiles, mais ils subissent une pression croissante, notamment avec la hausse des attaques de smishing.

Les données récentes indiquent que :

- le smishing progresse de +58 % ;

- le vishing progresse de +41 % ;

- le taux de clic sur un SMS frauduleux reste 6 à 8 fois supérieur à celui des emails.

Dans ce contexte, les facteurs de type application d’authentification (TOTP), clé de sécurité physique ou notification de validation dans une application dédiée offrent une meilleure résistance.

Activer la MFA après chaque changement de mot de passe

Les bonnes pratiques récentes recommandent explicitement une activation de la double authentification après chaque changement de mot de passe. Cette approche suit une logique simple :

- après un incident, le risque de nouvelle tentative reste élevé ;

- les pirates testent souvent d’autres vecteurs sur les mêmes victimes ;

- un deuxième facteur rompt la chaîne, même en cas de fuite future.

Lors de cette activation, prenez un moment pour :

- noter les codes de secours dans un support hors ligne ;

- supprimer les appareils ou navigateurs de confiance que vous ne reconnaissez pas ;

- désactiver les anciennes méthodes de MFA moins sécurisées lorsque c’est possible.

Phishing après fuite de données : un contexte à intégrer dans votre stratégie

Les attaques de phishing ne surviennent pas toujours isolément. Elles suivent régulièrement des fuites massives de données, lorsqu’un service en ligne subit une intrusion ou une mauvaise configuration de stockage. Les pirates exploitent alors les informations compromises pour augmenter leur crédibilité.

Dans ce contexte, les messages reprennent votre nom, votre identifiant réel, parfois vos anciennes adresses ou vos numéros de commande. Le taux de réussite grimpe mécaniquement, surtout lorsque le service imité fait partie de vos habitudes quotidiennes.

Comportement des pirates après une fuite de données

Les cybercriminels réutilisent les données compromises pour :

- adresser des emails ciblés reprenant vos informations personnelles ;

- préparer des scénarios d’arnaque conforme à votre profil d’achat ou d’abonnement ;

- tester des couples email / mot de passe sur d’autres plateformes.

Face à ce contexte, le changement de mots de passe après un phishing ne se limite plus au service visé. Il s’inscrit dans une stratégie plus large de réduction de surface d’attaque, avec :

- des mots de passe uniques ;

- une double authentification généralisée sur les services sensibles ;

- un suivi attentif de l’actualité des fuites de données touchant les plateformes que vous utilisez.

Réagir quand on a déjà cliqué : ressources complémentaires

Lorsque le clic a déjà eu lieu, la réaction se joue souvent en quelques étapes simples mais structurées. Pour un guide détaillé couvrant la gestion du navigateur, de l’appareil et des comptes en ligne après une interaction avec un lien malveillant, une ressource complémentaire se trouve sur la page j’ai cliqué sur un lien de phishing.

Combinée au plan de changement de mots de passe décrit dans cet article, cette approche permet de traiter l’incident sur deux axes : nettoyage technique et verrouillage de vos identifiants.

Vers une hygiène numérique durable après un incident de phishing

Un phishing subi, même sans conséquences apparentes, agit souvent comme un révélateur de vos habitudes numériques : réutilisation de mots de passe, absence de double authentification, faiblesse de certains secrets, manque d’inventaire de vos comptes en ligne. L’objectif ne se limite pas à éteindre l’incendie ponctuel, mais à consolider durablement l’ensemble de vos accès.

Les tendances 2026 montrent une normalisation de la MFA, une remise en cause du mot de passe seul pour les données sensibles, et une automatisation croissante des attaques via l’IA. Dans ce paysage, chaque changement de mot de passe après phishing représente une occasion de renforcer vos pratiques, service après service, jusqu’à bâtir une base plus robuste pour vos identités numériques.